CISCO 实施安全套接字层

CISCO 实施安全套接字层

产品信息

规格

- 产品名称: 安全套接字层(SSL)模块

- 协议:SSL 和传输层安全 (TLS)

- 认证:相互认证

- 完整性:哈希函数

- 加密:公钥和私钥加密

- 证书:由 VeriSign 或 Thawte 等认证机构 (CA) 颁发

- 公钥基础设施 (PKI) 支持

- 高级加密标准 (AES) 加密支持

- 与 Cisco IOS XR 软件兼容

- 版本历史:版本 2.0、版本 3.8.0

产品使用说明

第 1 节:实现安全套接字层

安全套接字层 (SSL) 协议和传输层安全性 (TLS) 在客户端和服务器之间提供安全通信。请按照以下步骤实施 SSL:

- 确保您具备实施安全套接字层的必要先决条件。

- 从 VeriSign 或 Thawte 等认证机构 (CA) 获取证书。证书包括颁发机构名称、实体名称、公钥和到期日期。

- 生成用于信息加密和解密的公钥-私钥对。公钥可以自由共享,但私钥绝不能泄露。

- 有关详细的 PKI 命令,请参阅 Cisco CRS 路由器的 Cisco IOS XR 系统安全命令参考中的“公钥基础设施命令”模块。

- 有关 SSL 命令,请参阅 Cisco CRS 路由器的 Cisco IOS XR 系统安全命令参考中的“安全套接字层协议命令”模块。

实施安全 Shell 的先决条件

要实施 Secure Shell (SSH),请确保满足以下先决条件:

- 确保您具备实施安全套接字层的必要先决条件。

有关实施安全 Shell 的信息

Secure Shell (SSH) 可实现与 Cisco 路由器的安全、加密连接。实施 SSH 时,理解以下概念非常重要:

- SSH 服务器: 这使得 SSH 客户端能够与 Cisco 路由器建立安全、加密的连接。它提供与入站 Telnet 连接类似的功能,但具有更强的加密能力。 SSH 服务器与公共和商业可用的 SSH 客户端配合使用。

- SSH 客户端: 可与公共和商用 SSH 服务器配合使用。它支持 AES、3DES、MD5、SHA1 等密码和基于密码的身份验证。

常问问题

- 问:什么是安全套接字层 (SSL)?

- 答:安全套接字层 (SSL) 是一种应用程序级协议,可在客户端和服务器之间提供安全通信。它允许相互身份验证、使用散列函数的完整性以及隐私加密。

- 问:SSL 中的证书是什么?

- 答:证书就像数字身份证,向客户端证明服务器的身份。它们由证书颁发机构 (CA) 颁发,包含颁发机构名称、实体名称、公钥和到期日期等信息。

- 问:SSL 中的公钥和私钥是什么?

- 答:公钥和私钥是用于信息加密和解密的密码。公钥可以自由共享,而私钥则决不能泄露。用公钥加密的数据只能用相应的私钥解密。

- 问:什么是安全外壳 (SSH)?

- 答:Secure Shell (SSH) 是一种协议,可实现与 Cisco 路由器的安全、加密连接。与 Telnet 相比,它提供了更强的安全性,并支持 AES、3DES、MD5、SHA1 等密码和基于密码的身份验证。

本模块描述如何实施 SSL。

安全套接字层 (SSL) 协议和传输层安全性 (TLS) 是应用程序级协议,它们通过允许相互身份验证、使用哈希来保证完整性和加密来保证隐私,从而在客户端和服务器之间提供安全通信。 SSL 和 TLS 依赖于证书、公钥和私钥。证书类似于数字身份证。它们向客户端证明服务器的身份。证书由 VeriSign 或 Thawte 等认证机构 (CA) 颁发。每个证书都包含颁发该证书的机构的名称、颁发该证书的实体的名称、该实体的公钥和时间amp指示证书的到期日期。公钥和私钥是用于加密和解密信息的密码。尽管公钥可以自由共享,但私钥永远不会泄露。每个公钥-私钥对一起工作:使用公钥加密的数据只能使用私钥解密。

笔记

有关此处使用的公钥基础设施 (PKI) 命令的完整说明,请参阅 Cisco CRS 路由器的 Cisco IOS XR 系统安全命令参考中的公钥基础设施命令模块。有关 SSL 命令的信息,请参阅 Cisco CRS 路由器的 Cisco IOS XR 系统安全命令参考的 Cisco IOS XR 软件软件模块上的安全套接字层协议命令。

实现安全套接字层的功能历史记录

| 发布 | 修改 |

| 版本 2.0 | 引入了此功能。 |

| 版本 3.8.0 | SSL 服务器上添加了高级加密标准 (AES) 加密支持。 |

实施安全 Shell 的先决条件

实施 Secure Shell 需要满足以下先决条件:

- 您所在的用户组必须与包含正确任务 ID 的任务组关联。命令参考指南包括每个命令所需的任务 ID。如果您怀疑用户组分配阻止您使用命令,请联系您的 AAA 管理员以获取帮助。

- 在路由器上下载所需的映像。 SSH 服务器和 SSH 客户端要求您在路由器上下载 Cisco 的加密包(数据加密标准 [DES]、3DES 和 AES)。

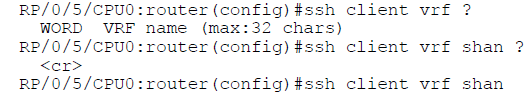

- 要运行 SSHv2 服务器,您必须有 VRF。这可以是默认 VRF 或特定 VRF。 VRF 更改仅适用于 SSH v2 服务器。

- 配置本地或远程访问的用户身份验证。您可以配置具有或不具有身份验证、授权和记帐 (AAA) 的身份验证。有关详细信息,请参阅 Cisco CRS 路由器出版物的 Cisco IOS XR 系统安全命令参考中的 Cisco IOS XR 软件模块上的身份验证、授权和记帐命令以及在 Cisco IOS XR 系统中的 Cisco IOS XR 软件模块上配置 AAA 服务Cisco CRS 路由器安全配置指南出版物。

- 必须为 Secure Shell 正确配置 AAA 身份验证和授权 File 传输协议 (SFTP) 正常工作。

实施 Secure S 的限制地狱

以下是一些基本的 SSH 限制和 SFTP 功能的限制:

- 如果 VRF 已设置为带外 VRF,则该 VRF 不会被接受为带内 VRF。 SSH v1 继续仅绑定到默认 VRF。

- 为了让外部客户端连接到路由器,路由器需要配置 RSA(对于 SSHv1 或 SSHv2)或 DSA(对于 SSHv2)密钥对。如果您要启动从路由器到外部路由设备的 SSH 客户端连接,则不需要 DSA 和 RSA 密钥。 SFTP 也是如此:不需要 DSA 和 RSA 密钥,因为 SFTP 仅在客户端模式下运行。

- 为了使SFTP正常工作,远程SSH服务器必须启用SFTP服务器功能。对于前amp在文件中,SSHv2 服务器被配置为使用以下行来处理 SFTP 子系统

/etc/ssh2/sshd2_config: - 子系统-sftp /usr/local/bin/sftp-server

- SFTP 服务器通常作为公共域的 SSH 包的一部分包含在内,并在默认配置下打开。

- SFTP 与 OpenSSH_2.9.9p2 或更高版本的 sftp 服务器兼容。

- SSH 和 SFTP 服务器支持基于 RSA 的用户身份验证。但是,该支持并未扩展到 SSH 客户端。

- 执行 shell 和 SFTP 是唯一支持的应用程序。

- SSHv2服务器和客户端支持AES加密算法,SSHv1服务器和客户端不支持。 SSHv2 客户端发送到 SSHv1 服务器的任何 AES 密码请求都将被忽略,而服务器将使用 3DES。

- SFTP客户端不支持远程 file包含通配符(*、?、[])的名称。用户必须多次发出 sftp 命令或列出所有源 file从远程主机将它们下载到路由器上。对于上传,路由器SFTP客户端可以支持多个 file使用通配符指定的前提是本节第一至第三个项目符号中提到的问题已得到解决。

- SSH 服务器的密码首选项遵循 AES128、AES192、AES256 和最后的 3DES 的顺序。服务器拒绝客户端对不受支持的密码的任何请求,并且 SSH 会话不会继续。

- 不支持使用 vt100 以外的终端类型,在这种情况下软件会生成警告消息。

- SSH 客户端不支持“none”密码消息。

- 因为路由器基础设施不提供对类 UNIX 的支持 file 权限, file在本地设备上创建的s会丢失原有的权限信息。为了 files 在远程创建 file 系统, file 权限遵循目标主机上的 umask,修改时间和最后访问时间是复制的时间。

有关实施安全 Shell 的信息

要实现SSH,您应该了解以下概念:

SSH服务器

SSH 服务器功能使 SSH 客户端能够与 Cisco 路由器建立安全、加密的连接。此连接提供与入站 Telnet 连接类似的功能。在 SSH 之前,安全性仅限于 Telnet 安全性。 SSH 允许将强加密与 Cisco IOS XR 软件身份验证结合使用。 Cisco IOS XR 软件中的 SSH 服务器可与公共和商用 SSH 客户端配合使用。

SSH客户端

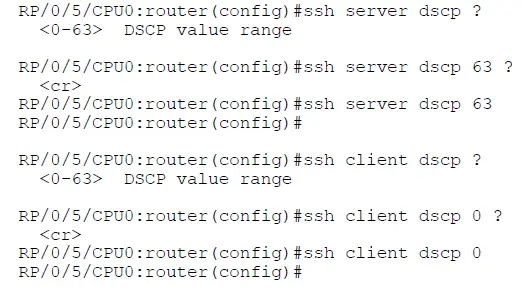

SSH 客户端功能是通过 SSH 协议运行的应用程序,用于提供设备身份验证和加密。 SSH 客户端使 Cisco 路由器能够与另一台 Cisco 路由器或运行 SSH 服务器的任何其他设备建立安全、加密的连接。此连接提供的功能与出站 Telnet 连接类似,只是该连接是加密的。通过身份验证和加密,SSH 客户端允许通过不安全的网络进行安全通信。验证。用户身份验证是在与路由器的 Telnet 会话中执行的。 SSH 支持的用户身份验证机制包括 RADIUS、TACACS+ 以及使用本地存储的用户名和密码。 SSH 客户端支持在传出数据包中设置 DSCP 值。

![]()

- DSCP — SSH 客户端会话的 DSCP 值

- Knownhost - 启用本地数据库的主机公钥检查。

- 源接口 - SSH 客户端会话的源接口

- VRF - SSH 客户端会话的源接口 VRF

SSH还支持远程命令执行,如下

SFTP 功能结束view

SSH 包括对标准的支持 file 传输协议(SFTP),新标准 file SSHv2 中引入的传输协议。此功能提供了一种安全且经过身份验证的方法来复制路由器配置或路由器映像 files。 SFTP 客户端功能作为 SSH 组件的一部分提供,并且始终在路由器上启用。因此,具有适当级别的用户可以复制 file往返于路由器。与复制命令一样,sftp 命令只能在 EXEC 模式下使用。 SFTP 客户端可识别 VRF,您可以将安全 FTP 客户端配置为在连接尝试期间使用与特定源接口关联的 VRF。 SFTP客户端还支持交互模式,用户可以通过Unix服务器登录到服务器执行特定任务。 SFTP 服务器是 SSH 服务器的子系统。换句话说,当 SSH 服务器收到 SFTP 服务器请求时,SFTP API 会创建 SFTP 服务器作为 SSH 服务器的子进程。每个新请求都会创建一个新的 SFTP 服务器实例。

SFTP请求新的SFTP服务器的步骤如下:

- 用户使用所需参数运行 sftp 命令

- SFTP API 在内部创建与 SSH 服务器交互的子会话

- SSH服务器创建SFTP服务器子进程

- SFTP服务器和客户端以加密格式交互

- SFTP 传输受 LPTS 监管器“SSH-Known”的约束。监管器值过低会影响 SFTP 传输速度

笔记

在 IOS-XR 软件版本 4.3.1 及以上版本中,SSH-Known 的默认监管器值已从 2500pps 重置为 300pps。由于这一变化,预计传输速度会变慢。您可以将此投注原因的 lpts 监管器值调整为更高的值,以实现更快的传输

当 SSH 服务器与 SSH 客户端建立新连接时,服务器守护程序会创建一个新的 SSH 服务器子进程。子服务器进程通过密钥交换和用户身份验证进程在 SSH 客户端和服务器之间构建安全通信通道。如果 SSH 服务器收到要求子系统成为 SFTP 服务器的请求,则 SSH 服务器守护程序将创建 SFTP 服务器子进程。对于每个传入的 SFTP 服务器子系统请求,都会创建一个新的 SSH 服务器子系统和一个 SFTP 服务器实例。 SFTP 服务器对用户会话进行身份验证并发起连接。它为客户端设置环境并为用户设置默认目录。一旦初始化发生,SFTP服务器就会等待来自客户端的SSH_FXP_INIT消息,这对于启动SFTP服务器至关重要 file 通信会话。然后,根据客户端的请求,该消息后面可能会跟随任何消息。这里,协议采用“请求-响应”模型,客户端向服务器发送请求;服务器处理该请求并发送响应。

SFTP 服务器显示以下响应:

- 状态响应

- 处理响应

- 数据响应

- 姓名 回应

笔记 服务器必须正在运行才能接受传入的 SFTP 连接。

基于 RSA 的主机身份验证

验证服务器的真实性是安全 SSH 连接的第一步。此过程称为主机身份验证,旨在确保客户端连接到有效的服务器。

主机认证是使用服务器的公钥来执行的。服务器在密钥交换阶段向客户端提供其公钥。客户端检查其数据库中是否有该服务器的已知主机和相应的公钥。如果客户端无法找到服务器的 IP 地址,它会向用户显示一条警告消息,并提供保存公钥或丢弃公钥的选项。如果找到服务器的 IP 地址,但公钥不匹配,则客户端将关闭连接。如果公钥有效,则会验证服务器并建立安全的 SSH 连接。

IOS XR SSH 服务器和客户端支持基于 DSA 的主机身份验证。但为了与其他产品(如 IOS)兼容,还添加了基于 RSA 的主机身份验证支持。

基于 RSA 的用户身份验证

SSH 协议中对用户进行身份验证的方法之一是基于 RSA 公钥的用户身份验证。拥有私钥可以作为用户的身份验证。此方法的工作原理是发送使用用户私钥创建的签名。每个用户在客户端计算机上都有一个 RSA 密钥对。 RSA 密钥对的私钥保留在客户端计算机上。用户使用标准密钥生成机制(例如 ssh-keygen)在 Unix 客户端上生成 RSA 公私密钥对。支持的密钥最大长度为 2048 位,最小长度为 512 位。以下前amp文件显示了典型的密钥生成活动:

- bash-2.05b$ ssh-keygen –b 1024 –t rsa 生成RSA私钥,1024位长模

公钥必须采用 Base64 编码(二进制)格式才能正确导入到框中。您可以使用互联网上提供的第三方工具将密钥转换为二进制格式。将公钥导入路由器后,SSH 客户端可以通过在 SSH 客户端中使用“-o”选项指定请求来选择使用公钥身份验证方法。对于前amp乐:

- 客户端$ ssh -o PreferredAuthentications=publickey 1.2.3.4

如果路由器没有通过RSA方式导入公钥,则SSH服务器会发起基于密码的认证。如果导入公钥,服务器建议使用这两种方法。然后 SSH 客户端选择使用任一方法来建立连接。系统仅允许 10 个传出 SSH 客户端连接。目前,只有 SSH 版本 2 和 SFTP 服务器支持基于 RSA 的身份验证。有关如何将公钥导入路由器的详细信息,请参阅本指南中的在 Cisco IOS XR 软件上实现证书颁发机构互操作性一章。

笔记 首选的身份验证方法如 SSH RFC 中所述。基于 RSA 的身份验证支持仅适用于本地身份验证,不适用于 TACACS/RADIUS 服务器。

身份验证、授权和计费 (AAA) 是一套网络安全服务,它提供了主要框架,通过该框架可以在 Cisco 路由器或访问服务器上设置访问控制。有关 AAA 的详细信息,请参阅 Cisco CRS 路由器出版物的 Cisco IOS XR 系统安全命令参考中的 Cisco IOS XR 软件模块上的身份验证、授权和记帐命令以及在 Cisco IOS XR 软件模块上配置 AAA 服务在 Cisco CRS 路由器出版物的 Cisco IOS XR 系统安全配置指南中。

SSHv2 客户端键盘交互式身份验证

使用键盘输入认证信息的认证方法被称为键盘交互式认证。该方法是SSH协议中的一种交互式认证方法。这种类型的身份验证允许 SSH 客户端支持不同的身份验证方法,而无需了解其底层机制。目前SSHv2客户端支持键盘交互认证。这种类型的身份验证仅适用于交互式应用程序。

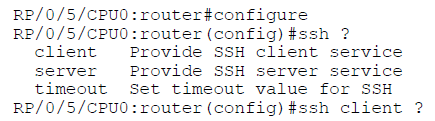

笔记 对于 SSHv1 配置,需要执行步骤 1 至 4。对于 SSHv2 配置,步骤 2 至步骤 4 是可选的。 SSH 服务器支持在传出数据包中设置 DSCP 值。ssh 服务器 dscp

如果未配置,则数据包中设置的默认 DSCP 值为 16(对于客户端和服务器)。这是设置 DSCP 值的语法:

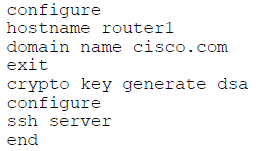

执行此任务来配置 SSH。

概要步骤

- 配置

- 主机名 主机名

- 域名 域名

- 犯罪

- 加密密钥生成 rsa [使用密钥 |通用密钥] [密钥对标签]

- 加密密钥生成 DSA

- 配置

- ssh 超时秒数

- 执行以下操作之一:

- ssh 服务器 [vrf vrf-name [ipv4 access-listIPv4 访问列表名称] [ipv6 access-list IPv6 访问列表名称]]

- ssh 服务器 v2

- 犯罪

- 显示 ssh

- 显示 SSH 会话详细信息

详细步骤

| 命令 or 行动 | 目的 | |

| 步骤 1 | 配置 | |

| 步骤 2 | 主机名 主机名

Examp乐: RP/0/RP0/CPU0:router(config)# 主机名 router1 |

配置路由器的主机名。 |

| 命令 or 行动 | 目的 | |

| 步骤 3 | 域名 域名

Examp乐: RP/0/RP0/CPU0:router(config)#域名 cisco.com |

定义软件用来完成不合格主机名的默认域名。 |

| 步骤 4 | 犯罪 | |

| 步骤 5 | 加密密钥生成 rsa [使用键 |

通用键][密钥对标签]

Examp乐: RP/0/RP0/CPU0:router# 加密密钥生成 rsa 通用密钥 |

生成 RSA 密钥对。

• 要删除 RSA 密钥对,请使用 加密密钥归零 RSA 命令。 • 此命令仅用于SSHv1。 |

| 步骤 6 | 加密密钥生成 DSA

Examp乐: RP/0/RP0/CPU0:router# 加密密钥生成 dsa |

启用 SSH 服务器以在路由器上进行本地和远程身份验证。

• 建议的最小模数大小为1024 位。 • 生成 DSA 密钥对。 要删除 DSA 密钥对,请使用 加密密钥将 DSA 归零 命令。 • 此命令仅用于SSHv2。 |

| 步骤 7 | 配置

Examp乐: RP/0/RP0/CPU0:路由器#配置 |

进入全局配置模式。 |

| 步骤 8 | ssh 超时 秒

Examp乐: RP/0/RP0/CPU0:路由器(配置)# ssh 超时 60 |

(可选)配置AAA用户认证超时时间。

• 如果用户未能在配置的时间内向 AAA 验证自己的身份,连接将中止。 • 如果未配置值,则使用默认值 30 秒。范围是 5 到 120。 |

| 步骤 9 | 执行以下操作之一:

• SSH服务器 [虚拟路由协议 vrf名称 [IPv4 协议 访问列表IPv4 访问列表名称] [IPv6 访问列表 IPv6 访问列表名称]] • ssh 服务器 v2 |

•(可选)使用最多 32 个字符的指定 VRF 启动 SSH 服务器。如果未指定 VRF,则使用默认 VRF。阻止 SSH 服务器接收任何进一步的信息

对于指定 VRF 的连接,请使用此命令的 no 形式。如果未指定 VRF,则默认为 假定。或者,可以使用 IPv4 和 IPv6 的 ACL 在端口打开之前限制对服务器的访问。停止 SSH 服务器不再接收任何进一步的连接 |

| 命令 or 行动 | 目的 | |

|

Examp乐: RP/0/RP0/CPU0:router(config)# ssh 服务器 vrf green ipv4 access-list list1 ipv6 访问列表列表2 or

RP/0/RP0/CPU0:路由器(配置)# ssh 服务器 v2 |

指定 VRF,使用 不 该命令的形式。如果未指定 VRF,则采用默认值。

笔记 SSH 服务器可以配置为多个 VRF 使用。 • (可选)如果您使用以下命令配置 SSHv2 选项,则强制 SSH 服务器仅接受 SSHv2 客户端: SSH 服务器 v2 命令。如果您选择 SSH 服务器 v2 命令,仅接受 SSH v2 客户端连接。 |

|

| 步骤 10 | 犯罪 | |

| 步骤 11 | 显示 ssh

Examp乐: RP/0/RP0/CPU0:路由器#显示ssh |

(可选)显示到路由器的所有传入和传出 SSHv1 和 SSHv2 连接。 |

| 步骤 12 | 显示 ssh 会话详细信息

Examp乐: RP/0/RP0/CPU0:router# 显示 ssh 会话详细信息 |

(可选)显示与路由器之间的 SSHv2 连接的详细报告。 |

配置 SSH 客户端

执行此任务以配置 SSH 客户端

概要步骤

- 配置

- ssh 客户端已知主机设备:/file姓名

- 犯罪

- ssh [ vrf vrf 名称 ] {ipv4 地址 | ipv6 地址 |主机名} [ 用户名 用户- ID} [ 密码 aes { 128-CBC | 192-CBC | 256-CBC }] 源接口类型实例

详细步骤

| 命令 or 行动 | 目的 | |

| 步骤 1 | 配置 |

| 命令 or 行动 | 目的 | |

| 步骤 2 | ssh 客户端已知主机 设备 : /file姓名

Examp乐: RP/0/RP0/CPU0:router(config)# ssh 客户端已知主机 slot1:/server_pubkey |

(可选)启用在客户端验证和检查服务器公钥(pubkey)的功能。

笔记 的完整路径 file姓名为必填项。还需要冒号 (:) 和斜杠 (/)。 |

| 步骤 3 | 犯罪 | |

| 步骤 4 | 远程控制 [ 虚拟路由协议 vrf名称 ] {ipv4地址 | ipv6地址 | 主机名} [ 用户名 用户身份} [ 密码 aes { 128-CBC | 192-CBC

| 256-CBC }] 源接口 类型 实例] |

启用出站 SSH 连接。

• 要运行SSHv2 服务器,您必须有VRF。这可以是默认的或特定的 VRF。 VRF 更改仅适用于 SSH v2 服务器。 • SSH 客户端尝试与远程对等点建立 SSHv2 连接。如果远程对等方仅支持 SSHv1 服务器,则对等方会在内部生成到远程服务器的 SSHv1 连接。 • 这 密码 选项只能与 SSHv1 客户端一起使用。 • SSHv1 客户端仅支持 3DES 加密算法选项,默认情况下该选项仍然仅适用于 SSH 客户端。 • 如果 主机名 如果使用参数并且主机同时具有 IPv4 和 IPv6 地址,则使用 IPv6 地址。 |

- 如果您使用 SSHv1 并且 SSH 连接被拒绝,则表明您尚未成功为路由器生成 RSA 密钥对。确保您已指定主机名和域。然后使用 crypto key generated RSA 命令生成 RSA 密钥对并启用 SSH 服务器。

- 如果您使用 SSHv2 并且 SSH 连接被拒绝,则表明您尚未成功为路由器生成 DSA 密钥对。确保您已指定主机名和域。然后使用 crypto key generated dsa 命令生成 DSA 密钥对并启用 SSH 服务器。

- 配置 RSA 或 DSA 密钥对时,您可能会遇到以下错误消息: 未指定主机名 您必须使用 hostname 命令为路由器配置主机名。

- 指定域 您必须使用domain-name 命令为路由器配置主机域。

- 允许的 SSH 连接数限制为为路由器配置的最大虚拟终端线路数。每个 SSH 连接都使用 vty 资源。

- SSH 使用本地安全或通过路由器上的 AAA 配置的安全协议进行用户身份验证。配置 AAA 时,必须确保控制台未在 AAA 下运行,方法是在全局配置模式下应用关键字在控制台上禁用 AAA。

笔记

如果您使用 Putty 版本 0.63 或更高版本连接到 SSH 客户端,请将 Putty 配置中的 SSH > Bugs 下的“Chokes on PuTTYs SSH2 winadj request”选项设置为“On”。这有助于避免会话可能出现的故障一些长输出从 IOS XR 发送到 Putty 客户端。

配置示例amp用于实施安全 Shell 的文件

本节提供以下配置示例amp乐:

配置安全 Shell:Example

这个前任amp该文件显示了如何配置 SSHv2,方法包括创建主机名、定义域名、通过生成 DSA 密钥对启用 SSH 服务器以在路由器上进行本地和远程身份验证、启动 SSH 服务器以及将配置命令保存到运行配置 file。配置SSH后,路由器即可使用SFTP功能。

SSH 中的多通道

Cisco IOS XR 软件服务器上的多通道(也称为复用)功能允许您通过同一 TCP 连接建立多个通道。因此,所有 SSH 连接都被复用为一个 TCP 连接,而不是为每个 SSH 连接打开一个新的 TCP 套接字。对于前amp文件,通过 XR 软件服务器上的多路复用支持,在单个 SSH 连接上,您可以同时打开伪终端、远程执行命令并传输 file 使用任何 file 传输协议。多路复用具有以下优点:

- 您只需在创建会话时进行一次身份验证。此后,与特定会话关联的所有 SSH 客户端都使用相同的 TCP 套接字与服务器进行通信。

- 节省每次创建新连接所消耗的时间。

默认情况下,Cisco IOS XR 软件服务器中启用多路复用。如果您的客户端支持多路复用,则必须在客户端上显式设置多路复用,以便它能够向服务器发送多通道请求。您可以使用 OpenSSH、Putty、Perl、WinSCP、Putty、 FileZilla、TTSSH、Cygwin 或任何其他基于 SSH 的工具,用于在客户端上设置多路复用。配置客户端进行多路复用提供了一个 examp该文件介绍了如何使用 OpenSSH 配置客户端进行多路复用。有关多通道功能的详细信息,请参阅 Cisco ASR 9000 系列聚合服务路由器系统安全配置指南,版本 5.1.1。

通过 SSH 进行多通道的限制

- 不要使用客户端多路复用进行大量数据传输,因为数据传输速度受到 TCP 速度限制的限制。因此,对于大量数据传输,建议您运行多个 SSH 会话,因为 TCP 速度限制是针对每个连接的。

- 每个会话同时使用客户端多路复用的并发通道不得超过 15 个。

- 您必须确保在建立会话时创建的第一个通道始终保持活动状态,以便其他通道保持打开状态。

通过多通道连接的客户端和服务器交互

下图展示了通过 SSH 多通道连接进行的客户端-服务器交互。

如图所示,

- 客户端将通道集合复用为单个连接。这允许同时在不同通道上执行不同的操作。虚线表示为单个会话打开的不同通道。

- 服务器收到客户端打开通道的请求后,处理该请求。每个打开通道的请求代表单个服务的处理。

笔记 Cisco IOX 软件仅支持服务器端复用。

配置客户端进行多路复用

SSH 客户端为所有连接打开一个 TCP 套接字。为此,客户端将所有连接复用为一个 TCP 连接。身份验证仅在创建会话时发生一次。此后,与特定会话关联的所有 SSH 客户端都使用相同的 TCP 套接字与服务器进行通信。使用以下步骤使用 OpenSSH 配置客户端多路复用:

概要步骤

- 编辑 ssh_config file.

- 添加条目 ControlMaster auto 和 ControlPath

- 创建一个临时文件夹。

详细步骤

| 命令 or 行动 | 目的 | |

| 步骤 1 | 编辑 ssh_config file. | 打开ssh_config file 使用您最喜欢的文本编辑器来配置会话复用的值。系统范围的 SSH 配置 file 位于

/etc/ssh/ssh_config.conf用户配置 file 位于 ~/.ssh/config 下或 $HOME/.ssh/config。 |

| 步骤 2 | 将条目添加到 ControlMaster自动 | 将条目 ControlMaster auto 和 ControlPath 添加到 ssh_config file,保存并退出。

• ControlMaster 确定 SSH 是否侦听控制连接以及如何处理它们。将 ControlMaster 设置为“自动”会自动创建主会话,但如果已有可用的主会话,则后续会话将自动多路复用。 • ControlPath 是多路复用会话使用的控制套接字的位置。指定 ControlPath 可确保任何时候到特定服务器的连接都使用相同的指定主连接。 |

| 和 控制路径 | ||

| Examp乐:

主机 * ControlMaster 自动 ControlPath 〜/.ssh/tmp/%r@%h:%p |

||

| 步骤 3 | 创建一个临时文件夹。 | 在 /.ssh 文件夹中创建一个临时目录用于存储控制套接字。 |

其他参考文献

以下部分提供与实现安全 shell 相关的参考。

相关文件

| 有关的 话题 | 文档 标题 |

| AAA命令:完整的命令语法,

命令模式、命令历史记录、默认值、使用指南和 examp莱斯 |

身份验证、授权和计费命令 Cisco IOS XR 软件模块 Cisco IOS XR 系统安全命令

Cisco CRS 路由器参考. |

| AAA配置任务 | 配置 AAA 服务 Cisco IOS XR 软件模块 Cisco CRS 路由器的 Cisco IOS XR 系统安全配置指南. |

| 主机服务和应用程序命令:完整的命令语法、命令模式、命令历史记录、默认值、使用指南和 examp莱斯 | 主机服务和应用程序命令 Cisco IOS XR 软件 软件模块 in

Cisco CRS 路由器的 Cisco IOS XR IP 地址和服务命令参考. |

| IPSec命令:完整的命令语法,

命令模式、命令历史记录、默认值、使用指南和 examp莱斯 |

IPSec 网络安全命令 这

Cisco IOS XR 软件模块 Cisco CRS 路由器的 Cisco IOS XR 系统安全命令参考 |

| SSH命令:完整的命令语法,

命令模式、命令历史记录、默认值、使用指南和 examp莱斯 |

安全 Shell 命令 Cisco IOS XR 软件模块 Cisco CRS 路由器的 Cisco IOS XR 系统安全命令参考 |

标准

| 标准 | 标题 |

| 草稿-IETF-secs-user auth-17.txt | SSH 认证协议,2003 年 XNUMX 月 |

| 草案-ietf-secsh-connect-17.txt | SSH 连接协议,2003 年 XNUMX 月 |

| 草案-ietf-secsh-architecture-14.txt | SSH协议架构,2003 年 XNUMX 月 |

| 草案-ietf-secsh-transport-16.txt | SSH 传输层协议,2003 年 XNUMX 月 |

MIB

| MIB | MIB链接 |

| — | 要使用 Cisco IOS XR 软件查找和下载 MIB,请使用位于以下位置的 Cisco MIB 定位器 URL 并在 Cisco Access Products 菜单下选择一个平台: http://cisco.com/public/ |

RFC文档

| RFC文档 | 标题 |

| RFC 6020 | 网络会议/杨 |

技术援助

| 描述 | 关联 |

| 思科技术支持 web网站包含数千页可搜索的技术内容,包括产品、技术、解决方案、技术提示和工具的链接。 Cisco.com 注册用户可以从此页面登录以访问更多内容。 | http://www.cisco.com/techsupport |

Cisco CRS 路由器的 Cisco IOS XR 系统安全配置指南,版本 5.2.x

文件/资源

|

CISCO 实施安全套接字层 [pdf] 用户指南 实现安全套接字层、安全套接字层、套接字层、层 |